Your new post is loading...

Your new post is loading...

Pour vous prémunir des mauvais tours, les acteurs engagés dans le Mois européen de la cybersécurité vous apporteront des clés de lecture pour comprendre les enjeux de la sécurité du numérique et vous permettre d’entrer à votre tour en action pour sécuriser efficacement votre vie numérique. Rendez-vous en octobre pour le grand lancement de la campagne européenne !

Echapper aux griffes du Big Data est difficile, mais possible. Dans son dernier livre, le célèbre hacker Kevin Mitnick explique comment faire. Attention, âmes sensibles s’abstenir.

NSA, Google, police, mouchards publicitaires, filtrage employeur… Sur la Toile, on est surveillé en permanence par quelqu’un et les traces qu’on laisse peuvent rester pour un bon bout de temps. Face aux capacités de calcul des grands acteurs de l’Internet, surfer de façon anonyme sur le web relève de la gageure. Bardés d’algorithmes big data, les réseaux de surveillance sont capables de recouper les moindres informations pour révéler la personne qui se cache derrière un pseudo.

Mais certains continuent de résister : c’est notamment le cas de Kevin Mitnick, le « pape » des hackers. Connu pour son passé « black hat » rocambolesque, ce chercheur en sécurité vient de publier une ouvrage intitulé The art of invisibility dans lequel il explique comment être réellement anonyme sur le web. Un art qui peut intéresser aussi bien un caïd de la drogue sur le Darknet, un lanceur d’alerte chez Goldman Sachs ou un défenseur des droits de l’homme au Kazakhstan. Mais pour mériter cette cape d’invisibilité, il faut s’armer de courage, car la méthode proposée par M. Mitnick est très compliquée. En voici une synthèse simplifiée.

Le règlement européen sur la protection des données, qui entrera en vigueur le 25 mai 2018, renouvelle profondément le cadre juridique applicable en matière de protection des données. Les organismes publics et privés doivent donc se préparer à ce nouveau cadre juridique. La CNIL leur propose un accompagnement pour leur permettre de comprendre ce que change le règlement mais aussi pour conduire la transition en interne de manière méthodique.

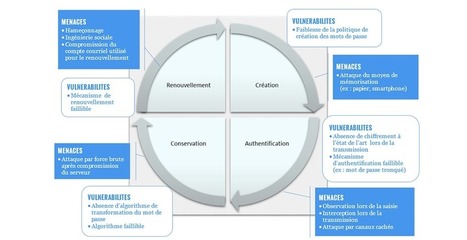

Basée sur la gestion d’un secret, l’authentification par identifiant et mot de passe est un moyen simple et peu coûteux à déployer pour contrôler un accès. Toutefois, cette méthode d’authentification présente un niveau de sécurité faible.

While 2016 may not have been the banner year for cryptographic exploits that 2015 was, researchers around the world continued to advance the state of the art.

Des démonstrations parfois laborieuses – notamment lorsqu’il s’est agi de repérer les intrus – mais globalement convaincantes et des exercices de neutralisation réussis mais réalisés à trop courte distance car il fallait bien rester à portée de vue des journalistes. La journée de démonstration des nouveaux systèmes de lutte anti-drone organisée le 18 novembre à l’aéroport militaire de Villacoublay (Yvelines) n’aura pas comblé les amateurs de spectaculaire mais aura livré d’utiles enseignements sur l’état de l’art en matière de lutte contre une menace désormais prise très au sérieux par les pouvoirs publics.

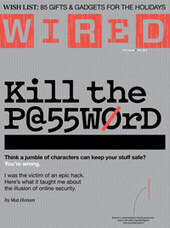

Mat Honan (@mat) de Wired, l’affirme haut et fort dans le dernier numéro du magazine : quels que soient leur complexité ou leur unicité, les mots de passe ne savent plus nous protéger.

Cet été, celui qui s’occupe du Gadget Lab du magazine, a vu toute sa vie numérique piratée, malgré une pratique de mots de passe très évoluée. L’accès à sa messagerie a permis aux pirates d’avoir accès à tout le reste, leur permettant de réinitialiser les mots de passe de tous les services dont sa vie numérique dépendait…

Une aventure qui a radicalisé Honan. Pour lui, le mot de passe est « un artefact d’une époque où nos ordinateurs n’étaient pas hyperconnectés ». Quelles que soient les meilleures protections prises, celles-ci demeurent insuffisantes pour arrêter un individu décidé. « L’âge du mot de passe a pris fin ; nous ne l’avons juste pas encore réalisé. »

Volvo et Autoliv ont conclu un partenariat pour améliorer la sûreté des voitures autonomes. Le constructeur suédois a un objectif très ambitieux pour les années à venir.

C’est une promesse culottée. Dans un futur pas si lointain, les voitures autonomes ne seront plus impliquées dans des accidents mortels car elles arriveront non seulement à analyser précisément ce qu’il se passe sur la route, de manière à réagir avec célérité à toute situation inattendue, mais aussi à communiquer les unes avec les autres, de façon à anticiper certains évènements, comme la formation d’un bouchon.

Cette promesse, c’est Volvo qui l’a faite. Pour le constructeur suédois, il est possible de faire franchir à la sécurité routière un pas décisif de sorte de ne plus avoir de morts sur la route en 2020. Plus exactement, l’industriel estime qu’il n’y aura plus de tués ou de blessés graves dans ses automobiles lorsque le système de bord de ses véhicules sera équipé d’un outil de conduite autonome.

Boulette, vous avez dit boulette ? Le DoD, le Département de la Défense US vient de s’excuser pour une énorme erreur de sa part : la diffusion de 20.000 identités de personnes travaillant pour l’armée US.

Imaginez, les détails de 20 000 personnes, des militaires et réservistes de l’armée des États-Unis d’Amérique, ont été publiés en ligne par le Département de la Défense US (DoD) lui même. Autant dire que la boulette soulève aujourd’hui des inquiétudes entre espionnage et terrorisme.

Le nom, le grade et le numéro de matricule de tous les officiers réguliers et réservistes ont été mis en ligne sur le site web du gouvernement. Une liste qui était, auparavant, accessible en version papier et dont la diffusion n’avait pas pour mission d’être aussi massive !

Selon Anthony Rose, ingénieur en électricité, et son collègue Ben Ramsey, beaucoup de serrures et de cadenas connectés fonctionnant en bluetooth n’offrent pas de sécurité vis à vis d’une attaque informatique toute simple.

Free airline Fast Track for all! Free lunch and booze at luxury airport lounges for all! Duty-free shopping for all!

That’s what a fake QR code generating app can get you, according to Przemek Jaroszewski, head of Poland’s Computer Emergency Response Team (CERT).

At the Defcon security conference in Las Vegas on Sunday, Jaroszewski presented the simple program that he’s now used dozens of times to get into airline lounges all over Europe.

The Android app generates the QR codes in order to spoof a boarding pass for any name, flight number, destination and class.

Alerte sécurité Android – Un lot de 4 vulnérabilités critiques visant les terminaux Android possédant un processeur Qualcomm a été découvert par la société spécialisée CheckPoint. La menace est à prendre au sérieux vu son ampleur : 900 millions de terminaux seraient vulnérables !

Les risques accrus de hacking sur les objets connectés inquiètent de plus en plus les constructeurs automobiles, qui entendent tous investir le terrain des véhicules autonomes. Quitte à mettre de côté les logiques de concurrence, comme le souligne la MIT Technology Review.

|

Vous avez jusqu’en mai 2018 pour le recruter ou le former. À cette date, le nouveau règlement général sur la protection des données (RGPD) entrera en vigueur dans l’Union européenne et imposera à certaines organisations la nomination d’un délégué à la protection des données, ou DPO (Data Protection Officer). Explications.

La commissaire européenne en charge de la justice, Věra Jourová, a déclaré que « trois ou quatre options » contre le chiffrement des messageries sécurisées seront proposées au mois de juin.

Comment faire en sorte que forces de l’ordre puissent accéder aux messages des applications chiffrées ? C’est à cette question hautement sensible que la Commission européenne entend apporter une réponse en avançant « trois ou quatre options » au mois de juin, dans un contexte où la sécurisation des communications est aujourd’hui remise en question au nom de la lutte contre le terrorisme.

A l’occasion de la 10ème édition de la conférence internationale Computers Privacy and Data Protection (CPDP), Michael Backes, Manuel Barbosa, Dario Fiore et Raphael M. Reischuk ont été récompensés pour leur article : “ADSNARK: Nearly Practical and Privacy-Preserving Proofs on Authenticated Data”.

Lors du Chaos Communication Congress, qui se déroule à Hambourg, a été lancée Sécurité sans frontières, une organisation pour protéger les ONG et les activistes.

Cet outil qui permet aux internautes d’informer leurs amis qu’ils sont en sécurité, a été activé pour la première fois en France le 13 novembre 2015. Depuis, le « safety check », autant plébiscité que critiqué, a énormément évolué.

Un coffre-fort numérique est un espace de stockage numérique sécurisé, dont l'accès est limité à son seul utilisateur et aux personnes physiques qu’il a spécialement habilitées à cet effet. Il peut permettre de stocker par exemple des factures, des photos, des documents administratifs personnels (relevés bancaires, déclarations d’impôts, feuilles de paies, etc)

Le label coffre-fort numérique atteste d’un service de qualité, respectueux de l’intégrité, de la disponibilité et de la confidentialité des données qui y sont stockées par les particuliers ou les professionnels.

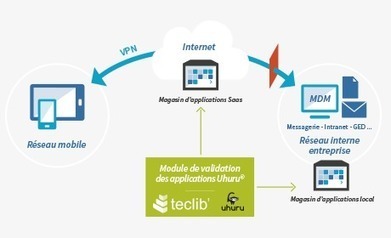

Les entreprises et organisations publiques qui veulent rester libres dans le choix de leur OS ne veulent pas pour autant mettre en danger leurs données.

Communiqué de presse – Pour leur offrir un environnement sécurisé, maîtrisé et adaptable, Teclib’ et Fairphone ont noué un partenariat stratégique lors de leur rencontre au Mobile World Congress en février dernier. Les deux entreprises, qui partagent des valeurs communes notamment autour de la RSE ainsi qu’une vision communautaire et open source, mettent leur énergie et savoir-faire en commun pour intégrer Uhuru sur le Fairphone2.

Researchers recently revealed a new vulnerability in the design of Tor, the world’s favourite weapons-grade privacy tool.

In their presentation, Non-Hidden Hidden Services Considered Harmful, given at the recent Hack in the Box conference, Filippo Valsorda and George Tankersley showed that a critical component of the Dark Web, Tor’s Hidden Service Directories (HSDirs), could be turned against users.

Targeting HSDirs is so easy that the researchers suggest you should avoid the Dark Web if you really care about your anonymity.

Les pompiers des Bouches-du-Rhône et des Pyrénées-Orientales n’ont, jusqu’à présent, pas signalé la présence de drones indésirables dans les zones d’intervention des Canadair et des hélicoptères de surveillance. Pour eux, les drones sont devenus des outils qu’ils mettent à profit pour guider et hâter leurs interventions. Aux Etats-Unis, en revanche, les soldats du feu se plaignent régulièrement de voir des dronistes faire décoller leur appareil pour capturer des images au plus près des flammes, contraignant les services anti-incendie à clouer au sol leurs avions. Lors de l’été 2015, le comté de San Bernardino, en Californie, avait proposé un total de 75 000 dollars de récompense à celui qui permettrait d’identifier trois pilotes ayant fait voler des appareils, avec pour conséquence de retarder l’action des pompiers.

Avec un matériel simple, des chercheurs en sécurité informatique ont réussi à cloner le « bip » d’une voiture de l’entreprise allemande.

En réponse à la Cour permanente d’arbitrage de La Haye, des pirates Chinois s’attaquent à l’informatique de plusieurs aéroports du Vietnam.

Dex pirates Chinois manifestent ! Depuis quelques mois, la tension entre la Chine et plusieurs autres pays asiatiques se fait sentir. Il faut dire aussi que le 12 juillet 2016, la Cour permanente d’arbitrage de La Haye a donné raison à Manille dans un conflit maritime qui l’oppose à Pékin en mer de Chine méridionale. La Chine veut récupérer la zone (et ses richesses géologiques). Bilan, le tribunal a tranché, la Chine n’est pas propriétaire de cet espace. Depuis, la Chine s’inquiète maintenant de voir le Vietnam, Taïwan, la Malaisie, ou encore Brunei faire de même et de réclamer à la cour d’arbitrage de La Haye de regarder leurs possibles actions en justice.

Il sera peut-être une nouvelle fois traité de Cassandre et de parano, mais Bruce Schneier enfonce le clou !

Sensible aux signaux qu’envoient de façon croissante les faits divers mettant en cause les objets connectés — le fameux Internet des objets pour lequel « se mobilise » (sic) la grande distribution avec la French Tech — ce spécialiste de la sécurité informatique qui a rejoint récemment le comité directeur du projet Tor veut montrer que les risques désormais ne concernent plus seulement la vie numérique mais bien, directement ou non, la vie réelle. Il insiste aussi une fois encore sur les limites de la technologie et la nécessité d’un volontarisme politique.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...